Negli ultimi anni abbiamo imparato a conoscere la pericolosità dei ransomware, il virus del riscatto in grado di infettare smartphone e computer e di bloccare l'accesso ai dati presenti all'interno. Come si può intuire dal nome, per sbloccare il dispositivo è necessario pagare un riscatto: solitamente si tratta di una cifra di qualche centinaio di euro, ma nei casi più eclatanti può arrivare fino a qualche milione. Solitamente gli hacker utilizzano attacchi ransomware per infettare istituzioni pubbliche oppure grandi aziende, in modo da poter richiedere riscatti più sostanziosi.

I ransomware sono saliti all'onore delle cronache nel maggio del 2017, quando un attacco partito probabilmente dall'Este Europa, ha infettato centinaia di migliaia di dispositivi in tutto il mondo (passato alla storia con il nome di WannaCry). Ultimamente i pirati informatici hanno dato vita ad attacchi più mirati e meno eclatanti, in modo da non attirare l'attenzione. La caratteristica più preoccupante dei ransomware è la loro capacità nell'adattarsi a qualsiasi tipo di dispositivo. Se fino a qualche anno fa erano diffusi soprattutto nei computer, ora si trovano all'interno di qualsiasi device: smartphone, telecamere per la videosicurezza, stampanti e router. E da oggi anche all'interno delle fotocamere digitali.

I ricercatori di Check Point, azienda di cybersicurezza israeliana, hanno scovato alcune vulnerabilità all'interno del Picture Transfer Protocol, il sistema utilizzato dalle fotocamere per entrare in contatto con altri dispositivi (smartphone, computer) e scambiare informazioni, ossia per trasferire immagini dalla memoria della macchinetta a quella del PC o del cellulare. Check Point ha pubblicato sul proprio blog un report piuttosto dettagliato su come funziona l'attacco ransomware in grado di bloccare l'accesso alla fotocamera. Si tratta di un attacco hacker piuttosto difficile da portare a termine, ma non per questo meno pericoloso.

Come funziona l'attacco ransomware che colpisce le fotocamere digitali

I ricercatori di Check Point hanno simulato un attacco ransomware per dimostrare che esiste un pericolo concreto per migliaia di fotocamere digitali. Per infettare le reflex gli hacker utilizzano delle vulnerabilità presenti all'interno del Picture Transfer Protocol, il sistema universale utilizzato dalle fotocamere per comunicare e scambiare dati con altri dispositivi. Per il report il ricercatore di Check Point ha utilizzato una Canon Eos 80D, ma l'attacco può essere replicato su molti altri modelli.

Il nome in codice delle vulnerabilità scoperte da Check Point è:

- CVE-2019-5994 – Buffer Overflow in SendObjectInfo (opcode 0x100C)

- CVE-2019-5998 – Buffer Overflow in NotifyBtStatus (opcode 0x91F9)

- CVE-2019-5999– Buffer Overflow in BLERequest (opcode 0x914C)

- CVE-2019-6000– Buffer Overflow in SendHostInfo (opcode0x91E4)

- CVE-2019-6001– Buffer Overflow in SetAdapterBatteryReport (opcode 0x91FD)

- CVE-2019-5995 – Silent malicious firmware update.

Le prime cinque vulnerabilità riguardano un possibile attacco portato alla fotocamera digitale quando è collegata tramite USB a un computer già infetto. In questo caso le possibilità di attacco sono veramente molto basse.

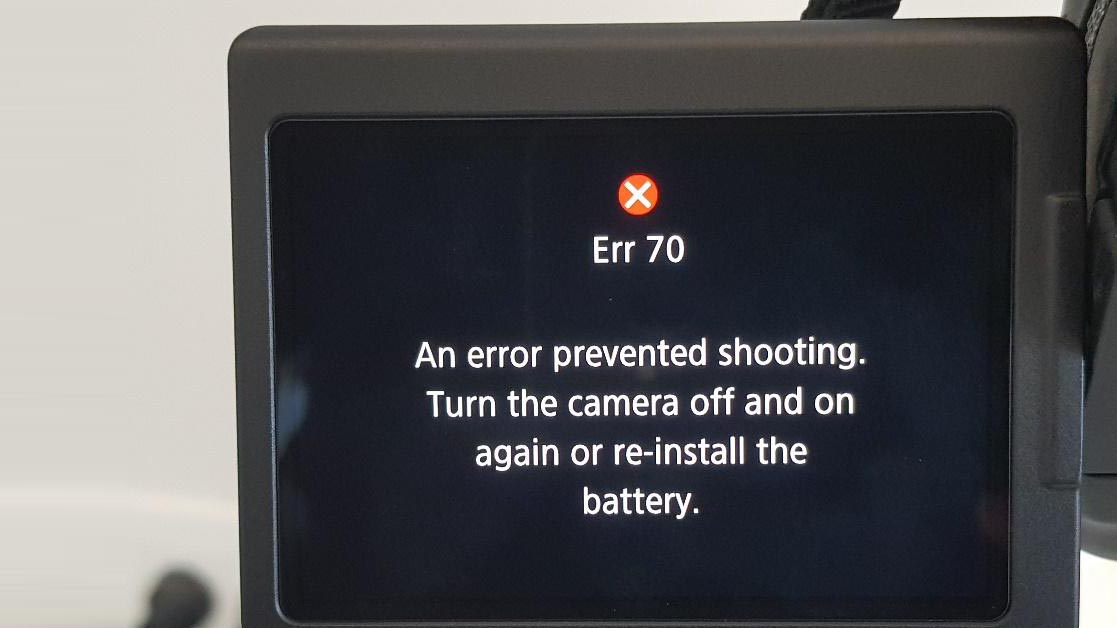

Di tutt'altro genere è l'ultima vulnerabilità, nome in codice CVE-2019-5995. A causa di questa falla, una fotocamera reflex può essere infettata da un ransomware attraverso la rete Wi-Fi. Al malware basta lanciare un aggiornamento software in background (senza dover richiedere nessun tipo di permesso all'utente) per inviare dei comandi che bloccano l'accesso alla memoria della fotocamera. Sul piccolo schermo della fotocamera appare un messaggio inquietante: per poter avere accesso alle proprie foto e tornare a utilizzare la reflex è necessario pagare un riscatto. Il ransomware è riuscito a prendere il controllo della nostra macchinetta.

La vulnerabilità è stata fixata

Il bug nel Picture Transfer Protocol è stato scoperto il 31 marzo 2019 e immediatamente i ricercatori di CheckPoint hanno avvertito Canon. Il 14 maggio, l'azienda statunitense ha confermato la presenza di tutte le vulnerabilità e ha lavorato insieme alla società di cybersicurezza per realizzare delle patch di sicurezza che andassero a fixare i bug. Il 6 agosto Canon ha pubblicato le patch che possono essere scaricate da tutti gli utenti e installate sulle fotocamere.

Come difendersi dall'attacco ransomware

I classici consigli su come difendersi da un attaccoransomware in questo caso sono inutili. Installare un antivirus, oppure non scaricare allegati non sicuri dalle e-mail non servono per salvarsi dal virus del riscatto. L'unico modo per difendersi è installare immediatamente le patch di sicurezza quando i produttori le rilasceranno per le loro fotocamere.

Infatti, come sottolineato dagli stessi ricercatori, non sono solamente le fotocamere Canon a utilizzare il Picture Transfer Protocol per comunicare con dispositivi esterni. Anzi. È uno standard comune a molte fotocamere. Vedremo se nelle prossime settimane o mesi arriveranno altre patch per fixare queste vulnerabilità.

Sei sicuro di proteggere davvero i tuoi dati e i tuoi dispositivi connessi online? Scarica il nostro ebook gratuito per conoscere i trucchi e i consigli per aumentare la tua sicurezza in rete.