Con il nome di traffic shaping ci si riferisce a una tecnica di gestione del traffico di rete che permette di "modellare" a proprio piacimento il flusso dati su una determinata dorsale Internet o un segmento di una rete privata (LAN o aziendale). Il traffic shaping è utilizzato per ottimizzare o garantire performance e velocità Internet, per diminuire la latenza e incrementare la larghezza di banda a disposizione per una determinata tipologia di pacchetti (ovvero un tipo di traffico dati, come ad esempio il video streaming) a discapito di altri (ad esempio il traffico generato dai protocolli di file sharing).

A cosa serve il traffic shaping

Questa tecnica, dunque, è utilizzata quando un gestore o un amministratore di rete vuole (oppure si vede costretto) assegnare una diversa priorità alle tipologie di pacchetti che transitano attraverso il suo network. Se, ad esempio, un contenuto di un portale (o il sito web stesso) riceve troppe visite contemporaneamente si corre il rischio di vedere salire vertiginosamente la latenza (ovvero i tempi di attesa del visitatore) fino alla possibilità di arrivare ad un blocco completo degli accessi. In casi come questi, il traffic shaping può essere di grande aiuto: permette al network admin di monitorare il volume di informazioni che passano dai nodi sotto il suo controllo in un determinato periodo di tempo e, se necessario, di intervenire limitandone la velocità Internet in uscita. In questo modo potrà evitare che la larghezza di banda a disposizione si saturi completamente, provocando il blocco degli accessi e l'indisponibilità totale dei server.

Tipologie di traffic shaping

La tecnica di traffic shaping più comune e applicata con maggior frequenza è quella application based. Una tecnica che permette di modificare la priorità dei pacchetti generati da una determinata applicazione (ed esempio il traffico p2p, lo streaming online oppure i flussi dati legati al gaming), assegnando loro una porzione più grande di banda dati oppure, al contrario, abbassandone il tetto massimo. Se, ad esempio, il gestore di un portale rileva che un video caricato sulla sua piattaforma è diventato così popolare, e quindi richiesto, da rischiare di saturare completamente la banda a sua disposizione, può decidere di "chiudere" i rubinetti, ponendo un limite alla banda a disposizione per i pacchetti dati di natura multimediale. In questo modo si assicurerà che rimanga sempre della capacità di banda libera per il traffico generato dalle altre tipologie di risorse del suo portale (ad esempio quello richiesto dal servizio di posta elettronica). Similmente, i fornitori di servizi Internet (gli ISP in gergo tecnico) possono decidere di filtrare attraverso il loro firewall il traffico dati p2p (file sharing), e pertanto limitare la velocità Internet per il download di contenuti dalla Rete, allo scopo di salvaguardare la capacità di trasporto dati per le altre tipologie di traffico, come ad esempio la posta elettronica o la videocomunicazione.

Il traffic shaping application based, però, può essere facilmente aggirato (è sufficiente crittografare i dati dell'applicativo per impedire al firewall di "scoprire" la loro natura ola loro origine e quindi intervenire per limitarli), e questo ha costretto molte società a cercare tecniche alternative di controllo del flusso dati. Una di queste è la cosiddetta route-based traffic shaping. Basandosi sulle informazioni cosiddette di previous hop e next hop (ovvero sull'identità del mittente della richiesta di accesso o il destinatario dei dati in uscita), l'amministratore di rete può decidere di assegnare maggior velocità Internet a un utente piuttosto che un altro. La crittografia utilizzata nel caso precedente, infatti, in questa occasione sarebbe inutile: l'internauta non potrà comunque nascondere la propria identità digitale (l'indirizzo IP) e potrà essere identificato univocamente. Il gestore di rete può quindi individuare quale siano gli indirizzi IP che scaricano il maggior numero di pacchetti (o che inviano il maggior numero di pacchetti) e ne limita la larghezza di banda a disposizione. Questa azione permette di evitare che la banda si saturi in fretta e consente a tutti gli altri internauti di accedere normalmente al contenuto online

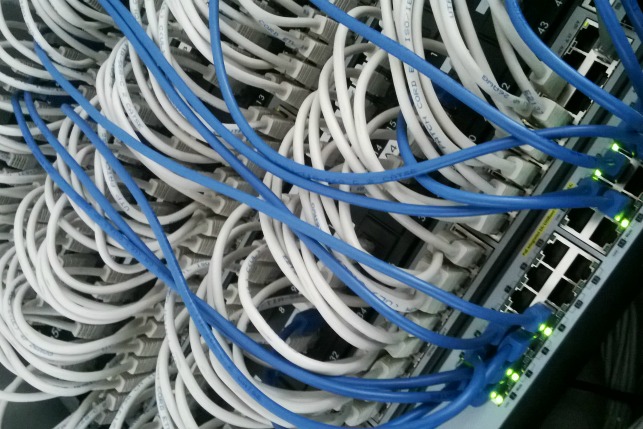

Implementazione del traffic shaping

Qualunque sia la tecnica messa in atto, il traffic shaping basa il suo funzionamento sulla gestione del "traffico misurato". Solitamente, al controllo dei pacchetti e del traffico sono associati alcuni protocolli che permettono di gestire in maniera ottimale la coda che si viene a creare. Molto utilizzati, ad esempio, gli algoritmi leaky bucket e token bucket che permettono, tra le altre cose, di "classificare" il traffico e gestire il flusso de pacchetti quasi a compartimenti stagni.

Sfruttando questi algoritmi e la tecnica del FIFO (acronimo di First In First Out, ovvero l'algoritmo per cui le richieste vengono soddisfatte rigorosamente in base all'ordine temporale di arrivo)buffer, i pacchetti classificati e misurati sono archiviati in una porzione di memoria volatile e gestiti a seconda delle policy stabilite sul firewall tramite il traffic shaping. I pacchetti dati con maggior priorità saranno i primi a uscire dal buffer, mentre quelli con priorità inferiore resteranno in coda sino a che il resto del traffico non sia stato smaltito. Nel caso in cui il traffico sia superiore alle attese e il buffer si riempia (caso detto di buffer overflow), tutte le richieste successive saranno rifiutate e il portale (o la risorsa) risulterà così inaccessibile almeno fino al momento in cui non si sarà liberato spazio nel buffer.

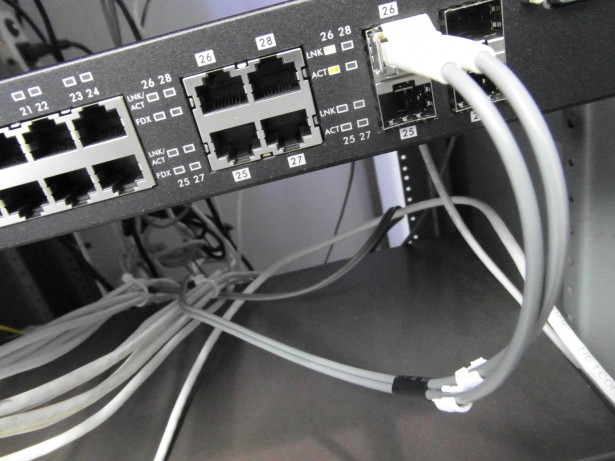

ISP traffic shaping

I gestori dei servizi Internet (ISP, Internet Service Provider, in inglese) sono tra i maggiori utilizzatori delle tecniche di traffic shaping. Le reti e la banda dati sono i loro asset più importanti e un'ottimizzazione della gestione delle risorse permette loro di tenere alto il livello delle performance degli utenti. Gli ISP, dunque, sono soliti "modellare" il traffico dati che gestiscono in maniera intelligente, rispondendo in modo reattivo ed in tempi brevi alle esigenze degli internauti ed evitando che la loro velocità Internet risenta troppo dell'utilizzo massiccio di applicativi particolarmente "voraci" di banda dati (primi fra tutti lo streaming video e il traffico p2p).