Touch ID è la tecnologia biometrica Apple che permette di sbloccare l'iPhone 5S semplicemente posando una delle dieci dita sul pulsante Home del dispositivo. Introdotto con iOS 7 e con l'iPhone 5S, il Touch ID era ad uso esclusivo degli ingegneri e dei programmatori Apple: solo la casa madre, infatti, poteva sfruttarne le funzionalità e le potenzialità per realizzare app e dotare di nuovi strumenti il melafonino.

Con l'introduzione di iOS 8, Apple mette a disposizione di tutti gli sviluppatori le API di Touch ID, in modo che chiunque sia interessato possa integrare il riconoscimento dell'impronta digitale nella propria applicazione. Potrebbe tornare utile, ad esempio, per accedere alla posta elettronica, a un account social o al profilo dell'home banking. Insomma, le potenzialità di Touch ID nelle mani di sviluppatori terzi sono infinite (o quasi).

Tutto sotto (porta)chiave

Nella sua prima versione, il Touch ID aveva un funzionamento semplice ma a suo modo inattaccabile. Una volta poggiato il dito sul pulsante Home, l'anello metallico che lo circonda “sveglia” il sensore all'interno del pulsante stesso e viene scattata una foto a grandissima risoluzione dell'impronta digitale del dito. Questa viene trasformata in bit e inviata alla secure enclave del SoC Apple A7. Qua le informazioni sono processate e confrontate con quelle presenti nel database crittografato: nel caso corrispondano, sarà inviato un token positivo e lo smartphone si sbloccherà; nel caso in cui non corrispondano, sarà inviato un token negativo e l'utente costretto a effettuare nuovamente la scansione o inserire l'Apple PassCode. Una sorta di “circuito interno” di sicurezza, teoricamente e praticamente inespugnabile da hacker: l'unico modo per “truffare” il Touch ID è tramite l'utilizzo di dispositivi fisici.

Lo stesso circuito, però, non è replicabile nel caso di applicazioni sviluppate da programmatori terzi. Teoricamente, quindi, il Touch ID potrebbe essere violato anche via software, grazie ad apposite applicazioni che “costringano” a inviare il token positivo anche in caso non sia così. Apple ha trovato, però, una soluzione piuttosto ingegnosa al problema che fa leva sull'Apple icloud KeyChain e su un nuovo framework di sicurezza chiamato LocalAuthentication. I token positivi e negativi, infatti, passeranno attraverso il “portachiavi di sicurezza” di Apple, restando quindi fuori portata da hacker e cracker di vario genere. Ciò vuol dire che il Touch ID e i dati relativi alle impronte digitali resteranno al sicuro all'interno della secure enclave, ma potranno essere ugualmente utilizzati da app di sviluppatori terzi senza grossi grattacapi e problemi legati alla sicurezza delle informazioni personali.

Touch ID per gli sviluppatori

Con iOS 8 si assiste all'introduzione delle Access Control Lists (“Liste di controllo degli accessi” in italiano), che permetteranno ai programmatori di gestire al meglio le “chiamate” e i tentativi di accesso delle varie applicazioni a Touch ID. Grazie a questo sistema, gli sviluppatori non potranno solamente scegliere quando accedere, ma anche decidere cosa accadrò una volta che si sarà ottenuto il nulla osta dal sistema operativo.

Si rendono quindi necessarie delle policy di utilizzo che stabiliscano sotto quali condizioni Keychain possa fornire le informazioni all'applicazione. Se, ad esempio, l'utente ha impostato un PassCode, sarà necessario inserirlo per riuscire a sbloccare KeyChain e accedere alle informazioni che conserva; nel caso in cui sia stata effettuata la scansione dell'impronta digitale, si dovrà posare il dito sul pulsante Home per sbloccare il “lucchetto di sicurezza” dell'iOS. In questo processo, al Touch ID è garantita una preferenza sul PassCode perché più veloce nell'autenticazione dell'utente e nello sblocco dell'app.

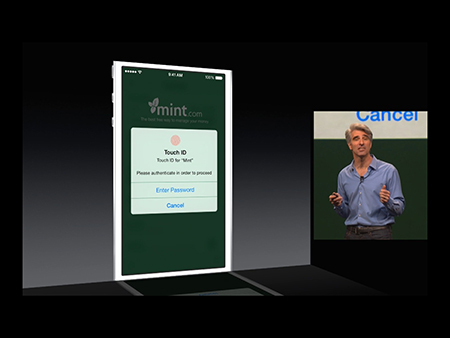

Ciò ha portato Apple a modificare l'interfaccia utente sia per gli acquisti all'interno dell'App Store, sia per notificare le richieste di identificazione per mezzo del Touch ID. Ora la finestra riporterà impresso il nome dell'applicazione da cui arriva la richiesta, così che l'utente possa decidere se concedere o meno... il proprio dito. Inoltre, agli sviluppatori sarà concessa la possibilità di aggiungere un ulteriore riga di testo che spieghi le motivazioni della richiesta.

Touch ID e le nuove Azioni di iOS 8

Con l'introduzione di iOS 8, Apple permette agli sviluppatori terzi di avere accesso al menu Azioni e aggiungere altre Estensioni e opzioni a disposizione degli utenti. Come dimostrato nel corso del keynote, ad esempio, sarà possibile avviare l'applicazione per le traduzioni all'interno di Safari: in questo modo l'utente potrà leggere nella sua lingua una pagina di un sito estero senza la necessità di dover cambiare applicazione.

Ciò permetterà agli sviluppatori di accedere alle funzionalità di sicurezza di Touch ID e implementarle nel loro menu Azioni. Un password manager, ad esempio, potrebbe richiedere il “supporto” di Touch ID per mostrare il database delle password salvate oppure prima di inserire le credenziali di accesso dell'indirizzo di posta elettronica o dell'account social.

La sicurezza delle API Touch ID

Nonostante gli sviluppatori potranno avere accesso alle API, ciò non implica che potranno avere accesso “indiscriminato” a tutti i meccanismi dell'applicazione. In particolar modo, mai e poi mai avranno accesso alle funzionalità di sicurezza di Touch ID: sarà sempre iOS a controllarne e gestirne il funzionamento, garantendo l'inviolabilità dei dati. Sempre per ragioni di sicurezza, i dati delle impronte digitali resteranno sempre all'interno della secure enclave, senza mai vedere la “luce” del web.