Il protocollo TCP/IP, sul quale si basa buona parte del Web e delle connessioni remote, non è sicuro e, di conseguenza, non lo sono neanche decine di milioni di dispositivi smart e connessi prodotti da non meno di 150 aziende in tutto il mondo. A dirlo è Forescout, società che si occupa di cybersicurezza e che ha scoperto nell'insieme di protocolli TCP/IP 33 vulnerabilità, quattro delle quali sono state classificate come critiche.

Dal numero delle vulnerabilità è stato battezzato il problema: Amnesia:33. Per la precisione Amnesia:33 è un set di vulnerabilità presenti in quattro "stack" TCP/IP open source, tra i più usati al mondo per connettere oggetti smart, router e computer ma anche macchinari industriali. Questi stack sono uIP, FNET, picoTCP e Nut/Net.

Cos'è uno stack TCP/IP

Per capire perché Amnesia:33 è un problema grave, prima bisogna capire cosa è uno stack TCP/IP e a cosa serve. TCP/IP non è un protocollo unico, ma un insieme di protocolli divisi in "famiglie", o "suite" o "stack" per l'appunto, ognuno dei quali raggruppa dei sottoprotocolli che vengono usati insieme per svolgere specifici compiti.

Questi stack sono standard, vengono usati in tutto il mondo per connettere più dispositivi e trasmettere dati e comandi. Questo permette a dispositivi di produttori diversi, ma tutti compatibili con gli stessi stack di dialogare tra loro. Ma permette anche a chi conosce una vulnerabilità di un determinato stack di usarla per attaccare tutti i dispositivi in giro per il mondo compatibili con tale stack.

Cos'è Amnesia:33

Amnesia:33, secondo Forescout, è un insieme di 33 vulnerabilità che incidono su quattro stack TCP/IP open source, che collettivamente fungono da componenti fondamentali di milioni di dispositivi connessi in tutto il mondo. Se sfruttate, queste vulnerabilità potrebbero consentire a un cyberattaccante di rubare dati, sovraccaricare i sistemi informatici con attacchi DOS o persino assumere il pieno controllo dei dispositivi.

Amnesia:33, secondo Forescout, è un insieme di 33 vulnerabilità che incidono su quattro stack TCP/IP open source, che collettivamente fungono da componenti fondamentali di milioni di dispositivi connessi in tutto il mondo. Se sfruttate, queste vulnerabilità potrebbero consentire a un cyberattaccante di rubare dati, sovraccaricare i sistemi informatici con attacchi DOS o persino assumere il pieno controllo dei dispositivi.

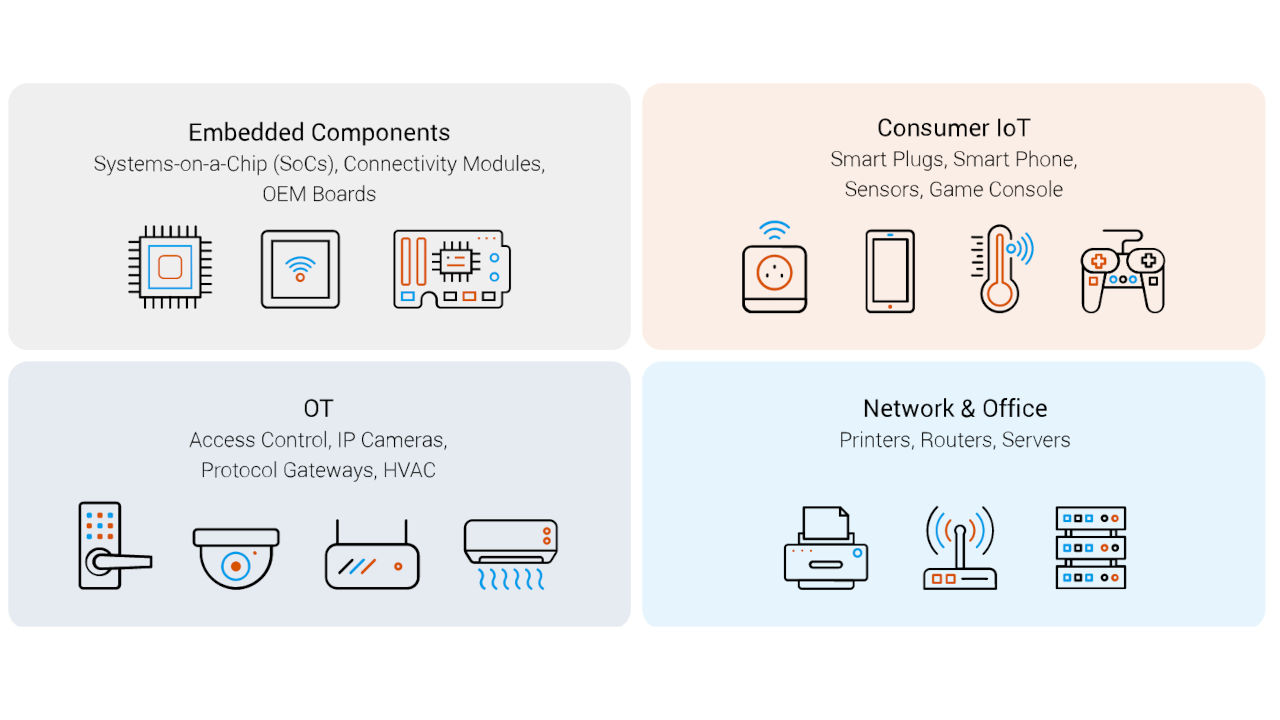

Queste vulnerabilità interessano milioni di dispositivi IoT (Internet of Things, cioè i device smart connessi a Internet), OT (Operational technology, cioè i dispositivi di automazione industriale) e IT (Information technology, cioè computer e periferiche ad essi connesse). Gli stack TCP/IP vulnerabili vengono utilizzati da sistemi operativi, SoC e dispositivi integrati all'interno di macchinari.

Cosa si rischia con Amnesia:33

I rischi derivanti da Amnesia:33 sono elevati, molto elevati. Ad aumentare il pericolo, secondo Forescout, è il boom dello smartworking, perché le nostre case sono piene di dispositivi attaccabili: oltre ai PC desktop e laptop, anche i router, le stampanti, gli smart speaker e tutti i dispositivi IoT consumer come i sensori di temperatura o le prese intelligenti.

In uno degli scenari di attacco ipotizzati da Forescaut un hacker, in grado di sfruttare Amnesia:33, prende di mira l'azienda per la quale lavoriamo da casa. Il primo step dell'attacco consiste nel prendere possesso del nostro router, che aprirà le porte all'hacker per entrare in tutto ciò che è collegato al nostro Wi-Fi di casa. Subito dopo l'hacker passa al nostro computer che, connesso tramite la VPN aziendale ai computer dell'azienda, è a sua volta porta d'ingresso verso quest'ultima. L'attacco è possibile perché anche Microsoft Windows utilizza gli stack TCP/IP vulnerabili.

Una volta entrato nei sistemi dell'azienda l'hacker sfrutta le stesse vulnerabilità Amnesia:33 per spostarsi dai computer aziendali ai macchinari nei siti produttivi. Il gioco è fatto: l'hacker può bloccare una fabbrica nel giro di poche ore.

In altri scenari Amnesia:33 viene sfruttata per attaccare la catena dei fornitori, la grande distribuzione organizzata o il terzo settore. L'universalità di TCP/IP, infatti, permette a chi conosce e sa sfruttare Amnesia:33 di attaccare praticamente qualunque cosa sia connesso in rete.

Come difendersi da Amnesia:33

Difendersi da Amnesia:33 è possibile, ma non è facile. Le patch di sicurezza contro questo pacchetto di vulnerabilità sono infatti già state pubblicate, ma vanno installate su milioni di dispositivi in tutto il mondo.

Non tutti questi dispositivi possono essere aggiornati "OTA" (Over The Air, direttamente tramite la connessione a Internet) e molti di essi (la maggior parte di quelli più semplici) vanno fisicamente connessi ad un computer per effettuare un aggiornamento del firmware. Alcuni non sono nemmeno aggiornabili.

La stessa Forescout ammette che più di prevenzione si può parlare di mitigazione del rischio e suggerisce di installare tutte le patch disponibili, ove possibile, e segmentare le reti in modo da evitare che un accesso esterno illegittimo possa portare ad un controllo di tutti i dispositivi connessi ad una sola rete.