Il mondo degli hacker affascina milioni e milioni di internauti in tutto il mondo e sono migliaia quelli che, ogni giorno, provano a diventare pirati informatici. Un modo che unisce l'utile al dilettevole per muovere i primi passi in questo mondo è quello di conoscere e studiare le "maggiori direttrici" lungo cui si muovo gli attacchi hacker. Individuando quali sono gli IP da cui partono gli attacchi e qual è l'IP bersaglio, infatti, è possibile comprendere quali siano le offensive in corso e provare ad inserirsi per studiare le tattiche portate avanti dai "professionisti" del settore.

Navigando nel web è facile imbattersi in diversi progetti che hanno come scopo quello di tracciare i percorsi degli attacchi: alcuni di questi, come il progetto HoneyNet, riescono a seguirne "in diretta" gli attacchi hacker, mostrando da dove partono le offensive e quali invece gli obiettivi principali.

Lo studio prima di tutto

Ma quali sono i motivi che spingono i responsabili HoneyNet e di altri siti web simili a mettere in piedi questi progetti? Innanzitutto, motivi di studio. Tracciando le "rotte" più frequentate dagli hacker possono essere studiati metodi di contrattacco e di difesa più efficaci degli attuali, riuscendo nel lungo periodo a sviluppare modelli per prevederli e anticiparli. Inoltre, tenere memoria degli attacchi permette di creare un database storico, così da poter avere sempre sott'occhio l'andamento temporale e le tipologie di attacchi portati avanti negli anni.

HoneyMap

Tra i progetti di rilevamento di attacchi hacker più interessanti troviamo quello lanciato da HoneyNet. HoneyMap (questo il nome) monitora in tempo reale parte degli attacchi hacker in corso nel mondo (solo quelli che riesce a tracciare) e li restituisce su una mappa nella quale vengono indicati il punto di "partenza" - individuato da puntini rossi - e il punto di arrivo - individuato da puntini gialli. Le nazioni, invece, vengono colorate con differenti tonalità di blu a seconda del numero di attacchi di cui sono origine. Più intensa è la tonalità, più grande è il numero di attacchi effettuato.

Web Hacking Incident Database

Altro progetto interessante è quello denominato WHID e portato avanti dal Web Application Security Consortium. Il WHID (un acronimo che sta per Web Hacking Incident Database) è un database costruito sulla base delle segnalazioni degli stessi utenti che subiscono l'attacco hacker. Non è aggiornato in tempo reale come HoneyMap, ma fornisce informazioni più dettagliate. Si può, ad esempio, scoprire qual è il metodo di attacco più utilizzato, qual è la falla più spesso sfruttata per portare l'attacco e quale i risultati ottenuti. Disponibile anche in questo caso una mappa che segnala i Paesi che sono finiti più volte sotto il mirino degli hacker.

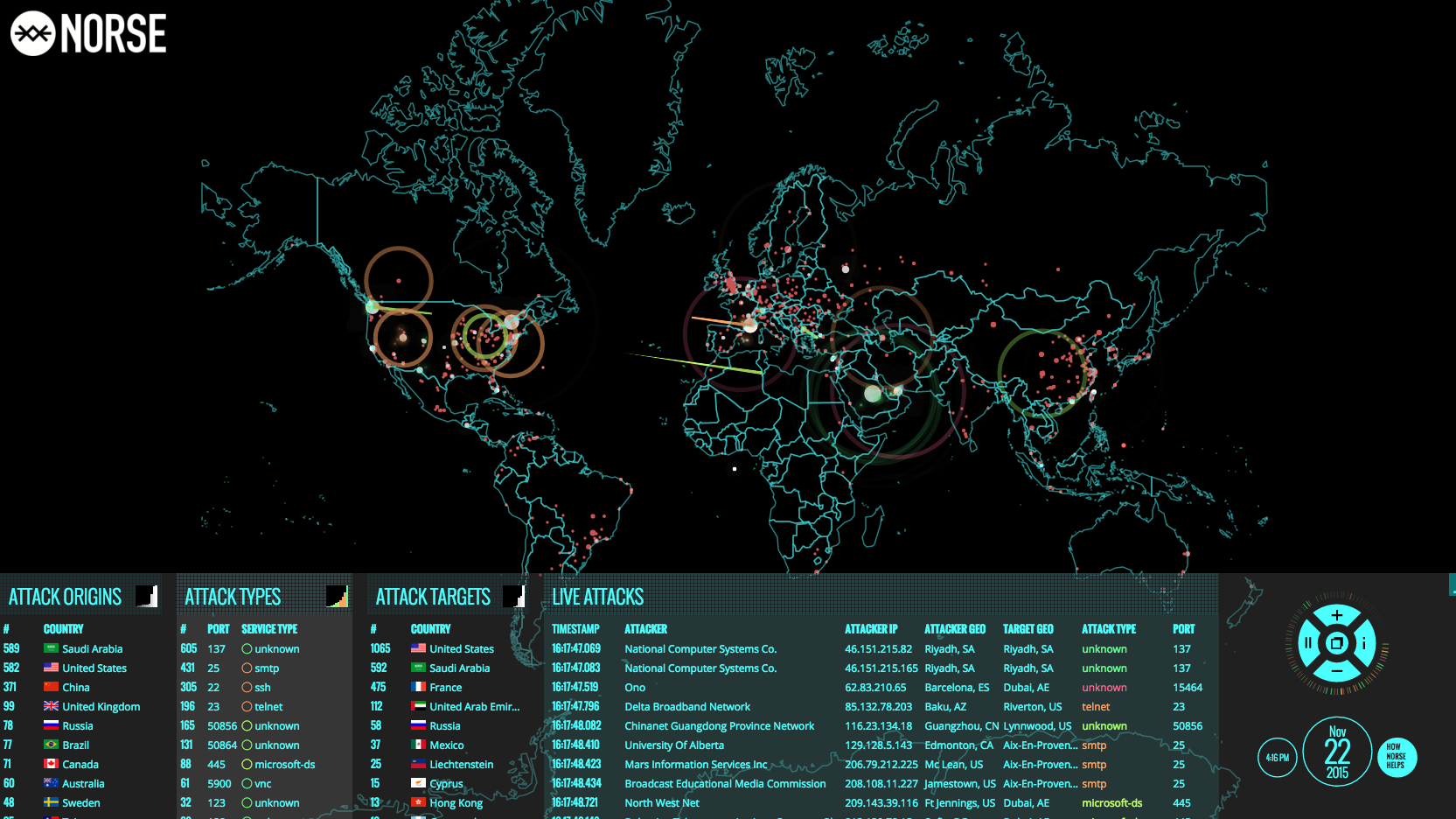

Norse Attack Map

Basata sulla piattaforma dalle centinaia di sensori che formano la Norse Intelligent Platform, Norse Attack Map mostra gli attacchi hacker in corso in più di 40 Paesi di tutto il mondo. Grazie alla mappa interattiva gli internauti potranno scoprire quali siano le nazioni "belligeranti" e quali gli obiettivi colpiti con maggior frequenza degli hacker di tutto il mondo. Nella parte sottostante, invece, quattro tabelle forniscono tutte le informazioni relative agli attacchi hacker in diretta: ii Paesi da cui traggono origine le offensive e i Paesi "bersaglio", le tipologie d'attacco più utilizzate e gli orari degli ultimi dieci attacchi hacker registrati dalla rete di sensori di Norse.