Nel campo dell'informatica, non c'è spazio per dubbi del genere "È nato prima l'uovo o la gallina". Andando a studiare la storia – piuttosto breve – di questa disciplina, infatti, si scopre che computer e virus (o almeno il suo concetto) sono nati in contemporanea o quasi: già nel 1949 John Von Neumann (il papà dell'informatica moderna) ipotizzava la possibilità che, un giorno, potessero svilupparsi delle macchine informatiche in grado di replicarsi autonomamente (self-replicating automata nel gergo utilizzato dal matematico statunitense di origine ungherese).

Per la comparsa del primo malware, in grado di riprodursi e replicarsi tra computer appartenenti alla stessa rete informatica, c'è però da attendere qualche decennio. Ci vogliono gli anni '70 – e una maggiore diffusione dei computer, ovviamente – perché faccia la sua comparsa il primo worm della storia.

Creeper, il primo virus degli anni '70

Corre l'anno 1971 e tra i computer della rete Arpanet (antesignana di Internet) con sistema operativo TENEX inizia a circolare un programmino capace di attivarsi da sé, di eseguire alcune operazioni senza il controllo dell'utente e di traslocare verso un altro nodo della rete. Il suo nome è Creeper ed è considerato da tutti il primo worm della storia.

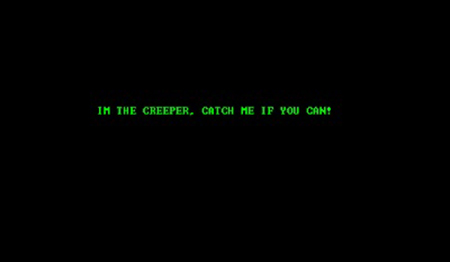

Anche perché è realmente difficile definirlo un virus, per una lunga serie di motivi. Innanzitutto, le intenzioni di Bob Thomas, ingegnere e autore del codice di Creeper, non sono malvage: è sua intenzione dimostrare l'esistenza di programmi in grado di autoattivarsi, replicarsi e traslocare nella memoria dei computer appartenenti alla stessa rete informatica. In seconda battuta, Creeper è di fatto innocuo: appena installato, visualizza sullo schermo della macchina la frase "I'm the Creeper, catch me if you can" (Sono Creeper, prendimi se ci riesci), per poi stampare alcuni file e spostarsi sul nodo successivo della rete.

La nascita dei virus informatici e la loro diffusione negli anni '80

È con gli anni '80 che i virus iniziano la loro ascesa nel mondo dell'informatica. A favorirli la netta crescita nei volumi di vendita dei dispositivi informatici e le maggiori competenze acquisite dai programmatori. Nel 1983, ad esempio, il termine virus è utilizzato per la prima volta in relazione a un programma per PC. È il ricercatore Frederick Cohen a farlo, descrivendo il comportamento di alcuni software ideati e sviluppati con il solo scopo di infettare altri programmi e proliferare.

Prima di questa data, però, si ha la comparsa di uno dei più temibili malware che la storia abbia conosciuto. Nel 1982 viene scoperto Elk Cloner, virus che colpisce l'Apple II. Un mezzo di trasmissione estremamente comune (il Floppy disk) e l'inconsapevolezza degli utenti di trovarsi di fronte a una minaccia aprono le porte alla prima diffusione di un virus su larga scala.

E, a proposito di porte che si aprono, gli anni '80 vedono la comparsa di una nuova tipologia di malware: il trojan horse. Ed è proprio un virus di questo tipo a causare la prima infezione virale di massa su sistemi Microsoft: nel 1988 si diffonde in tutto il mondo Ping-Pong, cavallo di troia per MS-DOS scoperto da ricercatori italiani dell'Università di Torino.

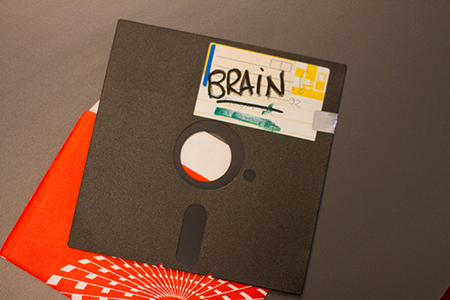

Qualche anno prima (1986 a voler essere fiscali) un'epidemia di influenza pakistana (definizione del settimanale statunitense BusinessWeek) colpisce nuovamente i computer fatti girare da MS-DOS. Il malware in questione è meglio conosciuto con il nome di Brain, è creato da due fratelli pachistani originari della città di Lahore e si diffonde di computer in computer sfruttando i Floppy disk. I suoi effetti, pur non essendo disastrosi, hanno creato più di qualche grattacapo agli informatici del tempo: Brain colpisce il boot sector dei dispositivi di memoria formattati con file system Fat, rendendolo di fatto illeggibile e inutilizzabile.

Anni '90, l'evoluzione continua

Il decennio che chiude il XX secolo e che trasforma i computer in un prodotto commerciale è, di fatto, un periodo di passaggio nell'universo dei malware. Software e sistemi operativi si susseguono a grande velocità, rendendo difficile la diffusione di massa di codice malevolo. È sul finire del decennio, però, che la comparsa di un nuovo fattore rende il terreno particolarmente favorevole per quei programmatori che creano virus: Internet diventa un fenomeno di massa e trojan horse, worm e malware di ogni tipo trovano un vettore capace di farli diffondere in maniera molto rapida.

Nel gennaio 1999 compare Happy99, worm che sfrutta falle di sicurezza dei sistemi Windows per modificare i file di sistema legati a Internet Explorer e Outlook. Nel giugno dello stesso anno viene intercettato per la prima volta ExplorZip, virus responsabile della distruzione dei documenti di Microsoft Office salvati sul disco rigido della macchina

L'inizio di un nuovo millennio per i malware

L'inizio del nuovo millennio è piuttosto traumatico per tutti gli esperti di sicurezza informatica. Nel 2000 si assiste alla nascita e alla diffusione massiva di due dei peggiori virus della storia: nella prima parte dell'anno si diffonde il malware ILOVEYOU, che in poche decine di minuti raggiunge e infetta milioni di computer in tutto il mondo; nella seconda parte, invece, è il turno del virus Pikachu, rivolto ai bambini e capace di cancellare tutti i file di sistema di un computer. I due virus sono comunque accomunati da una caratteristica: entrambi sfruttano la posta elettronica per diffondersi in maniera istantanea e ubiqua.

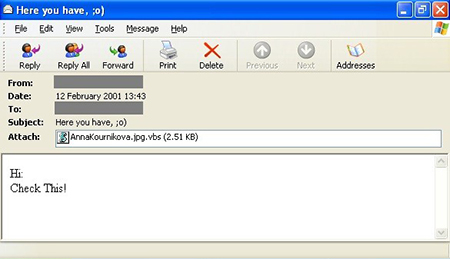

Ad inizio 2001, invece, si diffonde il worm Anna Kournikova (nome della celebre, quanto bella, tennista russa): di fatto innocuo, il virus prometteva una foto in posa succinta di Anna Kournikova, ma finiva con il replicarsi e inviarsi via posta elettronica a tutti i contatti della rubrica.

Nel gennaio 2004 compare MyDoom, worm che ancora oggi detiene il record di velocità di diffusione nel campo dei virus. Anche in questo caso il vettore di contagio è la posta elettronica: MyDoom, infatti, altro non è che un tool appositamente sviluppato (su commissione) per inviare spam. E, stando alle statistiche, ha svolto molto bene il suo lavoro.

Nel 2007, invece, nascono e si diffondono Storm Worm e Zeus. Il primo è un trojan horse altamente virale (si pensa che abbia infettato decine di milioni di macchine) che permette ad un hacker di prendere il controllo del computer infetto e aggiungerlo alla rete botnet Storm. Il secondo, invece, colpisce sistemi informatici basati su Microsoft Windows ed è ideato per rubare informazioni di carattere bancario (credenziali per accedere al conto corrente e dati della carta di credito).

Dal 2010 in poi, gli anni della cyberguerra

La sempre maggiore diffusione di computer e altri dispositivi informatici rende i virus e i malware delle vere e proprie armi a disposizione delle maggiori potenze mondiali. Lo dimostra il virus Stuxnet, un trojan che si diffonde nella seconda parte dell'anno e da molti ritenuto un'arma per colpire i sistemi informatici delle centrali nucleari iraniane. Nel 2012 viene scoperto Flame, malware utilizzato – probabilmente – in azioni di spionaggio in alcuni Paesi del Medio Oriente e scoperto da alcuni informatici iraniani.

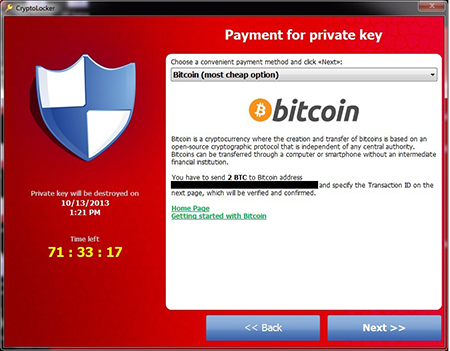

Nonostante l'apertura di un nuovo fronte, i normali internauti restano i bersagli preferiti dei creatori di virus. Lo dimostra il malware Cryptolocker, comparso per la prima volta nel 2013 e ancora attivo – anche se con altre forme e altri nomi – nel 2015. Diffuso via Internet, dà modo agli hacker di crittografare tutti i dati contenuti nel disco rigido e chiedere un riscatto vero e proprio per ottenere il codice di sblocco.